Un exemple parfait de problèmes de sécurité liés au travail à distance s’est produit lorsqu’un employé du NTUC a accidentellement téléchargé un logiciel malveillant sur un ordinateur portable qu’il utilisait pour accéder aux fichiers de l’entreprise en branchant une clé USB personnelle. « Nous avons immédiatement reçu une alerte de sécurité, mais la correction a été difficile », se souvient Loe. « En fait, nous avons dû envoyer un membre du personnel de la cybersécurité chez l’employé à moto pour récupérer l’ordinateur pour enquête. Dans le passé, nous pouvions protéger le réseau en coupant simplement l’accès à l’ordinateur portable de l’employé. Mais lorsqu’un employé travaille à domicile, nous ne pouvons pas prendre le risque de perdre des données sur Internet.

Bienvenue dans le nouveau paysage des menaces de cybersécurité, où 61% des organisations augmentent leurs investissements en cybersécurité à l’ère de la pandémie de travail à domicile, selon une enquête Gartner CIO Agenda 2021. Les télétravailleurs s’appuient sur des services de cloud computing pour faire leur travail, qu’il s’agisse de correspondre avec des collègues, de collaborer sur des projets ou de participer à des appels de visioconférence avec des clients. Et lorsque les équipes informatiques, désormais éloignées physiquement, ne répondent pas à leurs besoins, les travailleurs à distance peuvent facilement rechercher leurs propres solutions en ligne aux problèmes. Mais tout cela contourne les pratiques normales de cybersécurité et ouvre un monde d’inquiétudes pour l’informatique.

Pourtant, pour de nombreuses régions du monde, le travail à distance n’est qu’un des nombreux facteurs augmentant l’exposition d’une organisation aux violations de la cybersécurité. La région Asie-Pacifique ne fait pas exception, où 51% des organisations interrogées par MIT Technology Review Insights et Palo Alto Networks déclarent avoir subi une attaque de cybersécurité provenant d’un actif numérique inconnu, non géré ou mal géré.

La réalisation d’un inventaire complet des actifs connectés à Internet et le redémarrage des politiques de cybersécurité pour l’environnement de travail à distance moderne d’aujourd’hui peuvent atténuer les risques. Mais les organisations doivent également comprendre les tendances et les défis en matière de cybersécurité qui définissent leurs marchés, dont beaucoup sont propres aux organisations opérant dans la région Asie-Pacifique.

Pour mieux comprendre les défis auxquels sont confrontées les équipes de sécurité d’aujourd’hui dans cette région et les stratégies qu’elles doivent adopter, MIT Technology Review Insights et Palo Alto ont mené une enquête mondiale auprès de 728 personnes interrogées, dont 162 en Asie-Pacifique. Leurs réponses, ainsi que la contribution d’experts de l’industrie, identifient les défis de sécurité spécifiques dans le paysage informatique d’aujourd’hui et fournissent un cadre essentiel pour protéger les systèmes contre un bataillon croissant d’acteurs malveillants et de menaces en évolution rapide.

Les vulnérabilités d’un environnement cloud

Le cloud continue de jouer un rôle essentiel dans l’accélération de la transformation numérique. Et pour cause : les technologies cloud offrent des avantages substantiels, notamment une flexibilité accrue, des économies de coûts et une plus grande évolutivité. Pourtant, les environnements cloud sont responsable de 79% des expositions observées, contre 21 % pour les actifs sur site, selon le rapport 2021 Cortex Xpanse Attack Surface Management Threat.

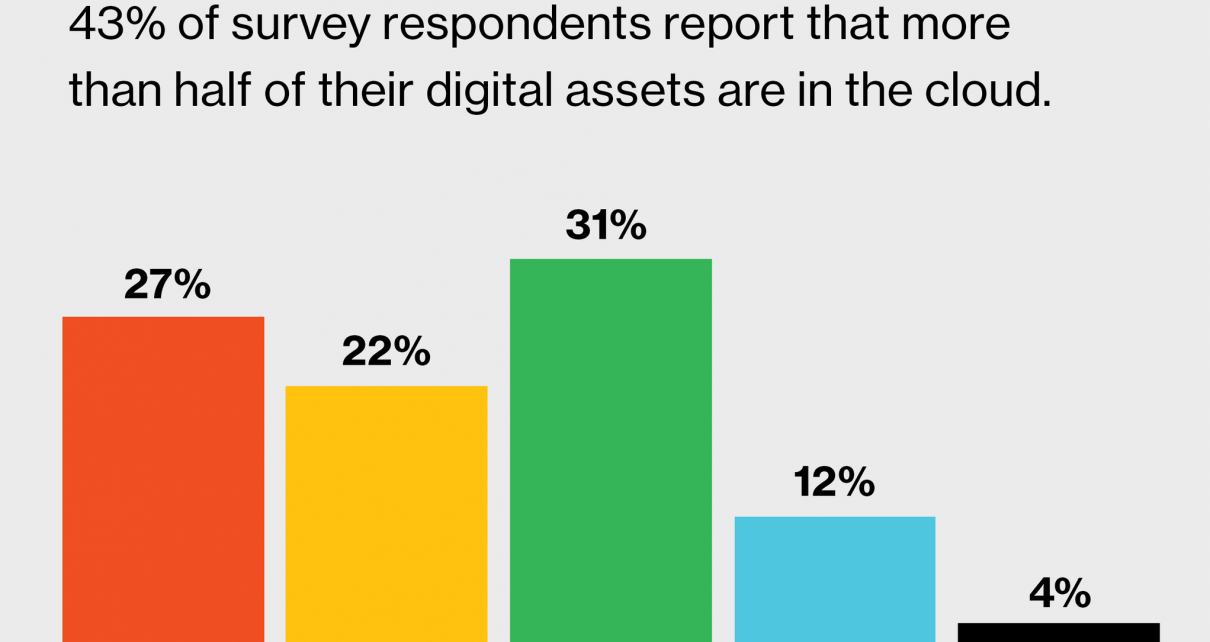

C’est une préoccupation majeure, étant donné que près de la moitié (43 %) des organisations d’Asie-Pacifique déclarent qu’au moins 51 % de leurs opérations sont dans le cloud.

Les services cloud peuvent compromettre la sécurité d’une organisation en contribuant au shadow IT. Parce que les services de cloud computing peuvent être facilement achetés et déployés, dit Loe, « le pouvoir d’approvisionnement passe du bureau financier traditionnel d’une entreprise à ses ingénieurs. Avec rien de plus qu’une carte de crédit, ces ingénieurs peuvent acheter un service cloud sans que personne ne garde la trace de l’achat. Il en résulte, dit-il, des « angles morts » qui peuvent contrecarrer les efforts informatiques visant à protéger la surface d’attaque d’une entreprise, c’est-à-dire la totalité des points d’entrée possibles. Après tout, ajoute Loe, « nous ne pouvons pas protéger ce que nous ignorons, c’est une réalité extrême aujourd’hui ».

Agnidipta Sarkar de Biocon est d’accord. « Sans la bureaucratie associée à l’acquisition de capacités informatiques, le shadow IT peut devenir endémique », déclare Sarkar, responsable de la sécurité de l’information (CISO) du groupe pharmaceutique indien. « À moins qu’une organisation ne planifie réellement la résilience numérique, une croissance non planifiée et incontrôlée des actifs numériques peut échapper à la gouvernance ciblée qu’exige la sécurité de l’information.

La croissance exponentielle des appareils interconnectés met également les organisations au défi de sécuriser leurs infrastructures cloud. « Beaucoup de gens ne savent pas que les appareils de l’Internet des objets tels que les capteurs sont en fait des ordinateurs et qu’ils sont suffisamment puissants pour être utilisés pour lancer des robots et d’autres types d’attaques », prévient Loe. Il cite l’exemple des serrures intelligentes et d’autres applications mobiles qui permettent aux employés de déverrouiller et d’ouvrir les portes et aux pirates d’accéder sans autorisation aux réseaux d’entreprise.

Alors que les services cloud et les appareils interconnectés soulèvent des problèmes de cybersécurité universels, les organisations d’Asie-Pacifique sont confrontées à des défis supplémentaires. Par exemple, Loe souligne les divers degrés de maturité en matière de cybersécurité parmi les pays de la région. « Nous avons des pays comme Singapour, le Japon et la Corée qui se classent parmi les meilleurs en termes de cybermaturité », dit-il. « Mais nous incarnons aussi le Laos, le Cambodge et le Myanmar, qui sont au plus bas de la maturité. En fait, certains responsables gouvernementaux de ces régions utilisent encore des comptes Gmail gratuits pour la communication officielle. » Certains pays vulnérables ont déjà été utilisés comme rampes de lancement pour des attaques contre des voisins, dit Loe.

Un autre facteur qui distinguait certains pays d’Asie-Pacifique d’autres régions du monde était le manque de préparation pour passer rapidement au travail à distance dans les premiers mois de la pandémie. Selon Kane Lightowler, vice-président de Cortex, la division plate-forme de détection des menaces de Palo Alto, les organisations en retard dans leurs efforts de transformation numérique « devaient avant tout donner la priorité à la continuité des activités », laissant la cybersécurité au second plan. Malheureusement, ajoute-t-il, « bon nombre de ces entreprises n’ont toujours pas réussi à faire des affaires de manière sécurisée et conforme. Ce n’est que maintenant, en 2021, qu’ils recommencent à donner la priorité à la sécurité. »

Téléchargez le rapport complet.

Découvrez ce que les organisations d’autres régions du monde font pour comprendre et contrer les cybermenaces d’aujourd’hui.

Ce contenu a été produit par Insights, la branche de contenu personnalisé de MIT Technology Review. Il n’a pas été écrit par l’équipe éditoriale du MIT Technology Review.

L’article La sécurité informatique commence par la connaissance de vos actifs : Asie-Pacifique est apparu en premier sur zimo news.