Le temps presse : alors que les entreprises du Fortune 500 découvrent une vulnérabilité sérieuse toutes les 12 heures, il faut moins de 45 minutes aux attaquants pour faire de même en scannant l’immensité d’Internet à la recherche d’actifs commerciaux vulnérables.

Pour aggraver les choses, les mauvais acteurs se multiplient, les professionnels de l’informatique hautement qualifiés sont une ressource rare et la demande d’interactions sans contact, de modalités de travail à distance et de processus métier agiles continue d’étendre les environnements cloud. Tout cela met en danger la surface d’attaque d’une organisation, c’est-à-dire la somme des coins et recoins dans lesquels les pirates peuvent s’attaquer.

« Nous avons vu une série d’attaques assez régulières contre différents secteurs, tels que les soins de santé, les transports, l’approvisionnement alimentaire et le transport maritime », explique Gene Spafford, professeur d’informatique à l’Université Purdue. «Au fur et à mesure que chacun de ces événements s’est produit, la sensibilisation à la cybersécurité a augmenté. Les gens ne se considèrent pas comme des victimes jusqu’à ce que quelque chose leur arrive—c’est un problème. Cela n’est pas pris assez au sérieux comme une menace systémique à long terme.

Les entreprises doivent comprendre où se trouvent les points d’entrée critiques dans leurs environnements informatiques et comment elles peuvent réduire leur surface d’attaque de manière intelligente et basée sur les données. Les actifs numériques ne sont pas les seuls éléments à risque. La réputation commerciale, l’allégeance de la clientèle et la stabilité financière d’une organisation dépendent toutes de la posture de cybersécurité d’une entreprise.

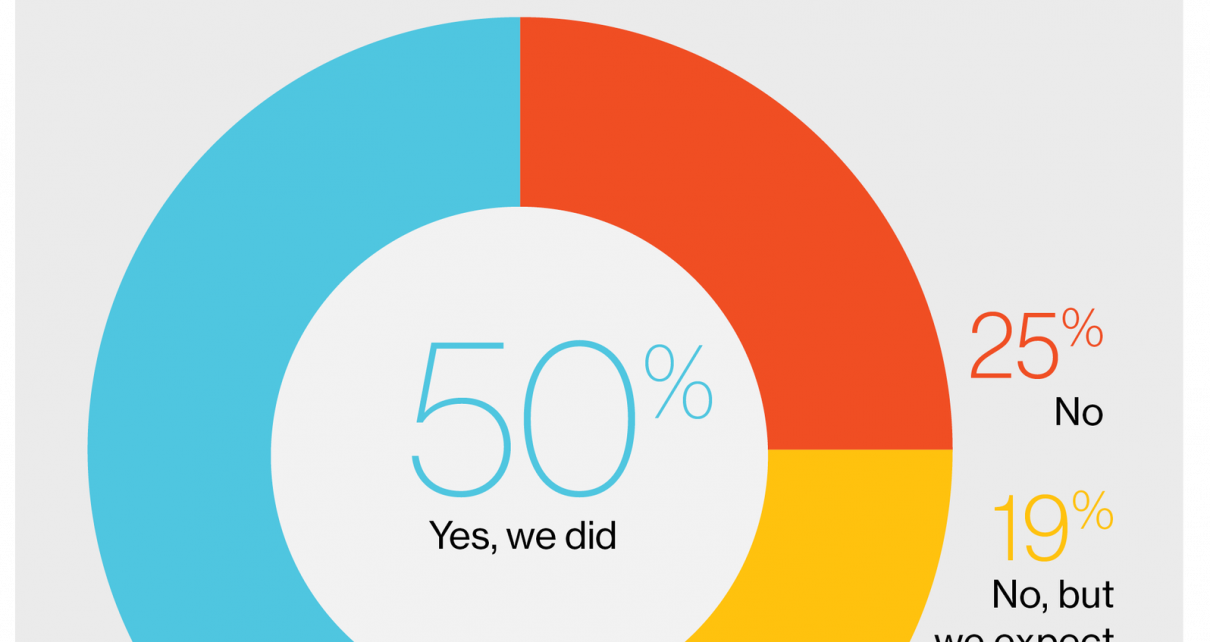

Pour mieux comprendre les défis auxquels sont confrontées les équipes de sécurité d’aujourd’hui et les stratégies qu’elles doivent adopter pour protéger leurs entreprises, MIT Technology Review Insights et Palo Alto ont mené une enquête mondiale auprès de 728 chefs d’entreprise. Leurs réponses, ainsi que la contribution d’experts de l’industrie, fournissent un cadre essentiel pour la protection des systèmes contre un bataillon croissant d’acteurs malveillants et de menaces en évolution rapide.

Les vulnérabilités d’un environnement cloud

Le cloud continue de jouer un rôle essentiel dans l’accélération de la transformation numérique, et pour cause : le cloud offre des avantages substantiels, notamment une flexibilité accrue, d’énormes économies de coûts et une plus grande évolutivité. Pourtant, les problèmes liés au cloud représentent 79 % des expositions observées contre 21 % pour les actifs sur site, selon le « 2021 Cortex Xpanse Attack Surface Threat Report ».

« Le cloud n’est en réalité que les ressources informatiques et de stockage d’une autre entreprise », déclare Richard Forno, directeur du programme d’études supérieures en cybersécurité à l’Université du Maryland, dans le comté de Baltimore. « Juste là, cela pose des problèmes de sécurité et de confidentialité aux entreprises de toutes tailles. »

Ce qui est encore plus préoccupant, c’est que 49 % des personnes interrogées déclarent que plus de la moitié de leurs actifs seront dans le cloud public en 2021. « 95 % de nos applications commerciales sont dans le cloud, y compris CRM, Salesforce et NetSuite. » déclare Noam Lang, directeur principal de la sécurité de l’information chez Imperva, une société de logiciels de cybersécurité, faisant référence aux applications populaires par abonnement gérant la gestion de la relation client. Mais si « le cloud offre beaucoup plus de flexibilité et une croissance facile », ajoute Lang, « il crée également un énorme défi de sécurité. »

Une partie du problème est la vitesse sans précédent à laquelle les équipes informatiques peuvent faire tourner des serveurs cloud. « La cadence à laquelle nous travaillons dans le cloud rend beaucoup plus difficile, du point de vue de la sécurité, le suivi de toutes les mises à niveau de sécurité requises », explique Lang.

Par exemple, selon Lang, dans le passé, le déploiement de serveurs sur site impliquait des tâches fastidieuses, notamment un long processus d’achat, des activités de déploiement et la configuration de pare-feu. « Imaginez le temps qui a permis à nos équipes de sécurité de se préparer pour de nouveaux serveurs », dit-il. « À partir du moment où nous avons décidé d’augmenter notre infrastructure, il nous a fallu des semaines ou des mois avant de mettre réellement en œuvre des serveurs. Mais dans l’environnement cloud d’aujourd’hui, il ne faut que cinq minutes pour changer de code. Cela nous permet de faire évoluer l’entreprise beaucoup plus rapidement, mais cela introduit également de nouveaux risques. »

Téléchargez le rapport complet.

Ce contenu a été produit par Insights, la branche de contenu personnalisé de MIT Technology Review. Il n’a pas été écrit par l’équipe éditoriale du MIT Technology Review.

L’article Un changeur de jeu dans la sécurité informatique est apparu en premier sur zimo news.